Быстрый темп современных процессов разработки программного обеспечения делает особенно важным вопрос поиска уязвимостей и предупреждения атак. Сегодня ни один бизнес не может позволить себе игнорировать проблемы безопасности.

В отличие от DDoS-атак, атаки на веб-приложения резко выросли в 2017 году, и нет оснований полагать, что это изменится в 2018 году. Подавляющее большинство атак веб-приложений являются результатом нецелевого сканирования в поисках уязвимой системы, но некоторые из них направлены на попытки скомпрометировать конкретную цель.

2018 Internet Security Threat Report by Symantec

Компания Symantec занимается разработкой программного обеспечения и сервисов и специализируется на вопросах безопасности сети. Она публикует каждый год отчет о security угрозах в интернете.

Stealthy coin mining

Киберпреступники, которые были сосредоточены на поиска способов дохода с помощью вымогательства, теперь исследуют новые перспективы.

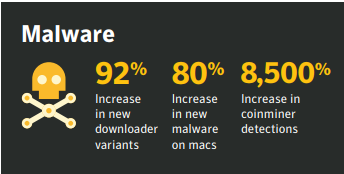

2017 год показал астрономический рост скрытого майнинга криптовалют. Более чем на 8500% выросло количество зараженных компьютеров. С использованием браузеров, хостингов и даже мобильных телефонов киберпреступники делают так, чтобы чужие компьютеры майнили за них. Они используют эту мощность для получения прибыли.

Software supply chain attacks

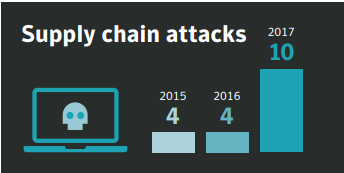

Этот способ распространения угроз полагается на обновление программного обеспечения. Сегодня софт в разработке часто опирается на сторонние библиотеки. При разработке возникает dependency, и безопасность теперь зависит так же и от сторонних библиотек. В свою очередь они так же могут имеет свои dependency. Киберпреступники, взламывая и добавляя свой код в какой-нибудь плагин библиотеки, распространяют таким образом вредоносный софт.

Важным моментом противодействия такой угрозе является проверка обновлений dependency. Семантическое версионирование является хорошей практикой для защиты от вредоносных update. В зависимости от важности обновлений dependency, активируется алгоритм обеспечения безопасности. Триггер может основываться на названии обновления, лицензии, его версии.

Повысить безопасность можно за счет использования популярных, проверенных библиотек.

Mobile malware

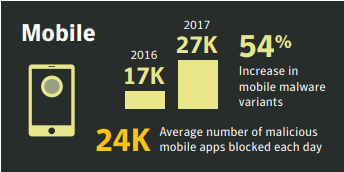

Угрозы в сфере мобильных девайсов продолжают расти из года в год. Количество новых видов вредоносных программ для мобильных устройств увеличилось на 54 процента по сравнению с 2016.

Проблема усугубляется за счет использования старых версий операционных систем. Например, на последней версии Android работает только 20 процентов устройств и только на 2,3% используют последний релиз. Пользователи мобильных устройств также сталкиваются с проблемами безопасности конфиденциальности от grayware – приложений, которые не являются полностью вредоносными, но могут быть ненадежными. Компания Symantec обнаружила, что через 63% нежелательных приложений происходит утечка номера телефона.

Ransomware

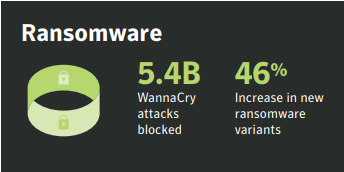

Ransomware – вредоносный код с требованием выкупа. Если рассматривать его как бизнес, прибыльность ransomware привела к его избытку на рынке. В 2017 году этот рынок изменился в сторону уменьшения размера выкупа. Не смотря на это, некоторые группы киберпреступников попытались разнообразить ransomware, что привело к росту.

Особую нишу занимают ransomware, который шифрует содержимое системы с требованием выкупа. Вирус Petya/NotPetya зашифровал половину государственных органов Украины и 20% украинских банков.

Internet security report by Akamai 2017

Akamai – американская CDN и облачный сервис. Один из лидирующих в мире контент-провайдеров.

Web application attacks

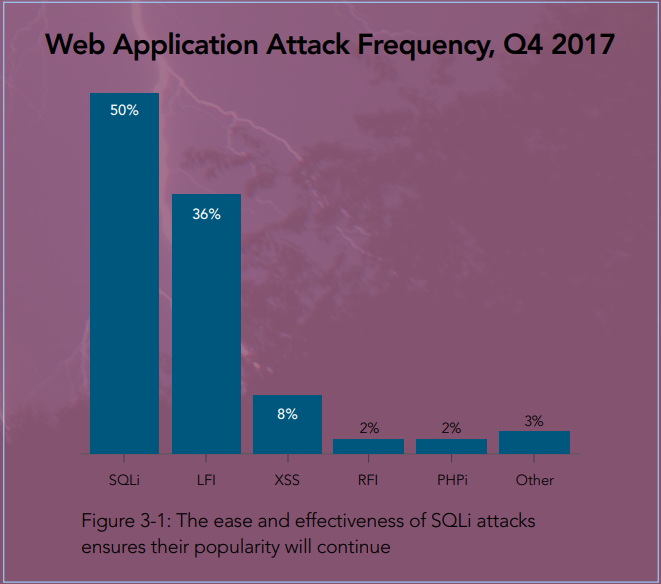

SQLi инъекции (SQLi) по прежнему доминируют среди атак на веб-приложения. SQLi занимает лидирующие позиции попросту потому, что организации уделяют недостаточно внимания защите своих сайтов. Этот тип атак легко автоматизируется и масштабируется с целю поиска уязвимостей и не нацелен на конкретные организации.

По сравнению с Q4 2016 в Q4 2017 произошло увеличение на 10% в общем количестве атак и на 10% увеличение SQL атак.

DDoS attacks

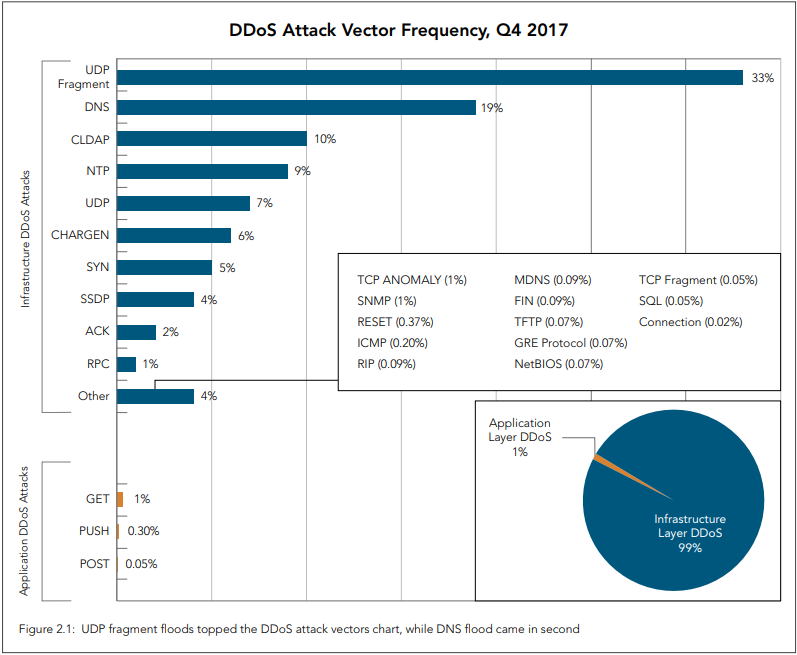

UDP fragment flood по-прежнему является самой частой атакой, на втором месте атаки на DNS. CLDAP теперь занимает третье место, в то время как NTP атаки сместились на четвертое. 99% атак происходит на инфраструктуру, так как относительно очень просто их осуществлять. Достаточно найти пару методов и инструментов в сети и выполнить атаку. Минимальное время с минимальной стоимостью.

По сравнению с Q4 2016 в Q4 2017 произошло увеличение на 14% в общем количестве DDoS атак. Атаки на инфраструктуру выросли на 14% , а атаки на веб-приложения – на 22%.

Итог

В общем направление деятельности киберпреступников не изменилось. Наблюдается тенденция к увеличению количества атак и их сложности. Новым направлением, которое показало огромный рост, стал Stealthy coin mining. В планировании Security важно учитывать этот факт. Атаки со временем могут стать изощренными, скрытыми и сложность их выявления возрастет.