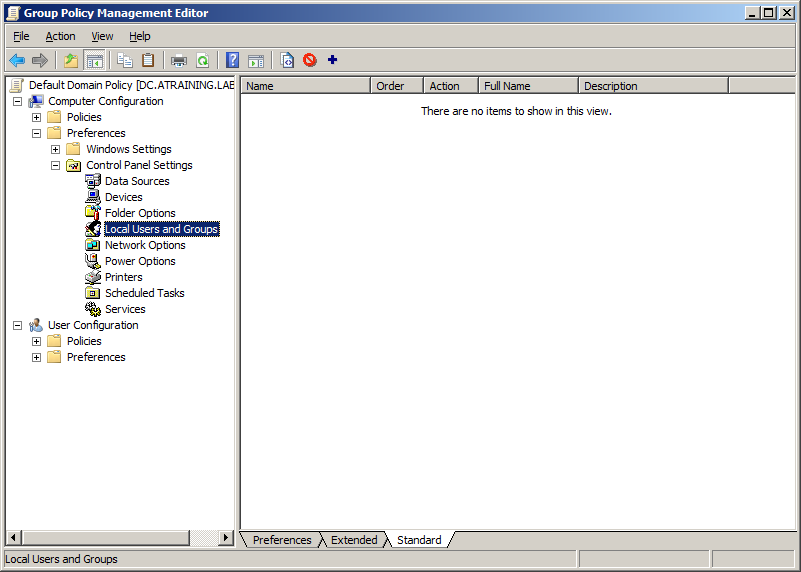

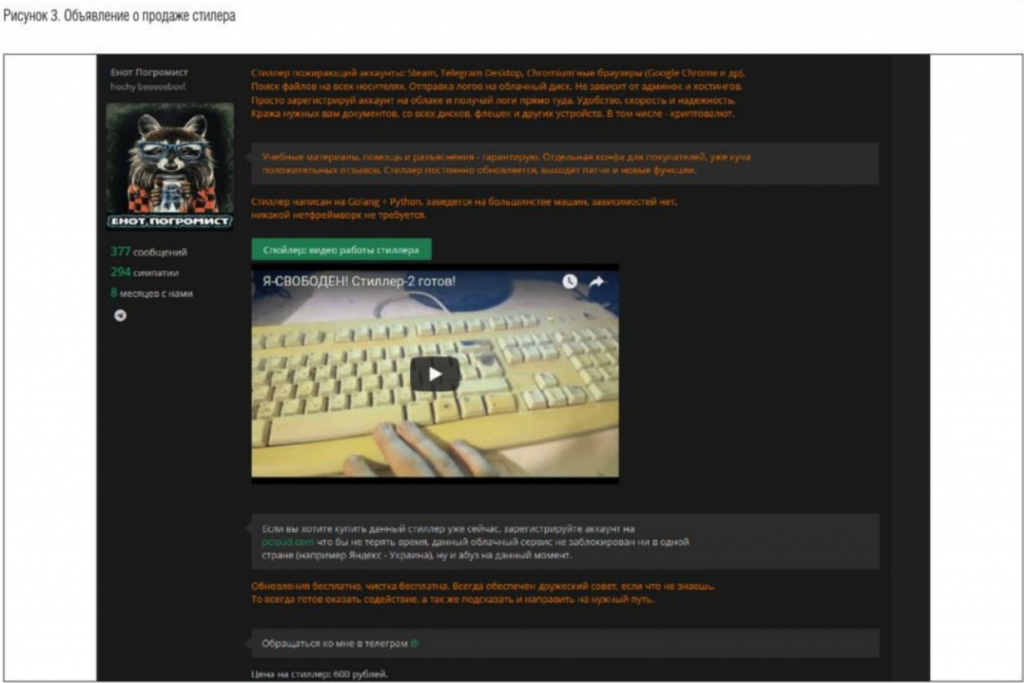

О том, что время антивирусов прошло, говорят с самого их появления. За последние 30 лет в убийцы антивирусов записывали и полиморфные вирусы, и стелс-вирусы, и бестелесные угрозы. А что же антивирусы?nnА они просто тихо выполняют свои задачи, защищая систему и от одних, и от других, и от третьих, параллельно готовясь противостоять новым угрозам. У разработчиков и вирусных аналитиков нет времени вступать в такие дискуссии, у них и так работы полно.nnПри этом некоторые люди принимают высказывания о бесполезности антивирусов за чистую монету, отказываясь от использования средств защиты не только дома, но и на работе. И такая беспечность может повлечь довольно серьезные последствия.nnЛенты мировых информ-агентств пестрят сообщениями о громких взломах, совершенных участниками «таинственных» и «могущественных» хакерских группировок, и может сложиться впечатление, что современные кибер-угрозы направлены исключительно на банки и крупные предприятия, в то время как малый и средний бизнес может спать спокойно.nnДанное утверждение отчасти справедливо, но лишь в том случае, если мы говорим о сложных целевых атаках, на подготовку и реализацию которых тратятся значительные денежные средства. Но помимо масштабных целевых атак существуют и происки конкурентов, а также широкий спектр не целевых угроз, от которых не застрахованы ни физические лица, ни организации.nnПервое, что приходит в голову — это, конечно, троянцы-шифровальщики, ведь результат их работы в системе сразу виден невооруженным взглядом. Если такой троянец проникнет на ваш домашний компьютер, вы скорее всего, лишитесь только личных файлов и фотографий, что очень неприятно, но не влечет наступления более глобальных последствий. С одной лишь оговоркой. Если вы не используете свой домашний компьютер в рабочих целях.nnПриходилось сталкиваться с ситуациями, когда шифровальщик запускался на домашнем компьютере, имеющем открытое VPN-соединение с корпоративной сетью, что влекло шифрование данных на удаленном файловом сервере и распространение вредоносной программы внутри организации.nnВ случае же, когда троянец-шифровальщик оказывается запущенным сразу на компьютере предприятия, последствия для бизнес-процессов могут быть еще более разрушительными (см. рис. 1).nn nnТак, в одной организации информация, находившаяся на компьютерах бухгалтерии, оказалась зашифрована. Под удар попали базы данных, содержащие сведения обо всех финансовых операциях юрлица, при этом резервные копии также оказались не читаемы.nnВ процессе разбирательства выяснилось, что подозрительный файл поступил на электронную почту системного администратора, который, увидев в заголовке слова «выписка по счету», переслал его в бухгалтерию с комментарием «это по вашей части». Пикантный момент: на компьютерах бухгалтеров был установлен антивирус, но… он был отключен тем же самым системным администратором «для увеличения производительности системы».nnВ итоге организации был причинен серьезный финансовый ущерб, а ручное восстановление записей в базе данных заняло месяцы. Системному администратору не удалось избежать наказания, вернее, он наказал себя сам: заражение произошло за пару дней до зарплаты и сделало ее своевременное начисление невозможным.nnПримеры с отключенным антивирусом встречаются достаточно часто. Защиту отключают как сами пользователи, так и системные администраторы, что приводит к заражениям и последующим обращениям в службу технической поддержки со словами: «но антивирус же был установлен!». Но вот только «установлен» и «работает» это несколько разные вещи.nnДругая, не столь заметная, как шифровальщики, угроза -это троянцы-стилеры, вредоносные программы, предназначенные для хищения паролей и прочей значимой информации с зараженного компьютера.nnПо причине общей незамысловатости создания и использования такой вредоносной программы, а также по причине наличия в сети огромного количества обучающих материалов, стилеры стали очень популярны в среде «script-kiddie» и прочих «хакеров-недоучек», мечтающих взломать чей-нибудь аккаунт в Steam или промышляющих неправомерным доступом к учетным записям в социальных сетях (см. рис. 2-3).nn

nnТак, в одной организации информация, находившаяся на компьютерах бухгалтерии, оказалась зашифрована. Под удар попали базы данных, содержащие сведения обо всех финансовых операциях юрлица, при этом резервные копии также оказались не читаемы.nnВ процессе разбирательства выяснилось, что подозрительный файл поступил на электронную почту системного администратора, который, увидев в заголовке слова «выписка по счету», переслал его в бухгалтерию с комментарием «это по вашей части». Пикантный момент: на компьютерах бухгалтеров был установлен антивирус, но… он был отключен тем же самым системным администратором «для увеличения производительности системы».nnВ итоге организации был причинен серьезный финансовый ущерб, а ручное восстановление записей в базе данных заняло месяцы. Системному администратору не удалось избежать наказания, вернее, он наказал себя сам: заражение произошло за пару дней до зарплаты и сделало ее своевременное начисление невозможным.nnПримеры с отключенным антивирусом встречаются достаточно часто. Защиту отключают как сами пользователи, так и системные администраторы, что приводит к заражениям и последующим обращениям в службу технической поддержки со словами: «но антивирус же был установлен!». Но вот только «установлен» и «работает» это несколько разные вещи.nnДругая, не столь заметная, как шифровальщики, угроза -это троянцы-стилеры, вредоносные программы, предназначенные для хищения паролей и прочей значимой информации с зараженного компьютера.nnПо причине общей незамысловатости создания и использования такой вредоносной программы, а также по причине наличия в сети огромного количества обучающих материалов, стилеры стали очень популярны в среде «script-kiddie» и прочих «хакеров-недоучек», мечтающих взломать чей-нибудь аккаунт в Steam или промышляющих неправомерным доступом к учетным записям в социальных сетях (см. рис. 2-3).nn nn

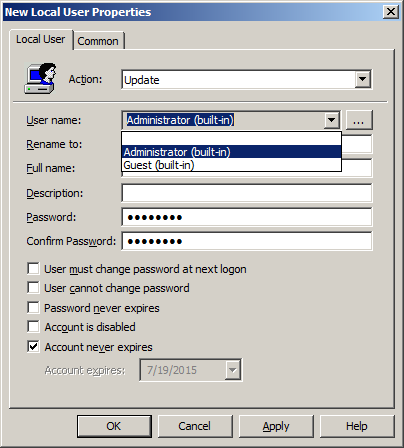

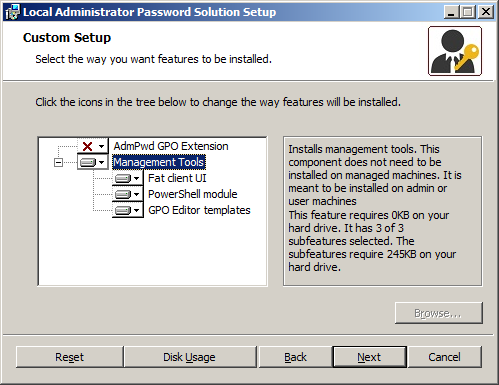

nn nnНо главная опасность стилера кроется в его незаметности для пользователя. Зараженный компьютер ничем не выделяется на фоне остальных, к тому же некоторые виды стилеров могут удалять себя по окончании работы, заметая тем самым следы.nnЭто означает, что вы скорее всего даже не узнаете о том, что утечка данных уже произошла, а пароли и авторизационные файлы оказались в базах данных злоумышленников.nnДаже если они не пригодятся самим авторам стилеров, эти данные скорее всего будут проданы за весьма символические суммы тем людям, которые найдут им применение (см. рис. 4).nn

nnНо главная опасность стилера кроется в его незаметности для пользователя. Зараженный компьютер ничем не выделяется на фоне остальных, к тому же некоторые виды стилеров могут удалять себя по окончании работы, заметая тем самым следы.nnЭто означает, что вы скорее всего даже не узнаете о том, что утечка данных уже произошла, а пароли и авторизационные файлы оказались в базах данных злоумышленников.nnДаже если они не пригодятся самим авторам стилеров, эти данные скорее всего будут проданы за весьма символические суммы тем людям, которые найдут им применение (см. рис. 4).nn nnНапример, будут использовать компьютеры вашей организации для рассылки новых вредоносных программ.nnПример фишингового письма, отправленного со скомпрометированного сервера организации, и фрагмент его технического заголовка (см. рис. 5 и 6).nn

nnНапример, будут использовать компьютеры вашей организации для рассылки новых вредоносных программ.nnПример фишингового письма, отправленного со скомпрометированного сервера организации, и фрагмент его технического заголовка (см. рис. 5 и 6).nn nnИли установят на них скрытый майнер, функционал которого настолько широк, что обнаружить его присутствие в системе без помощи антивируса будет крайне непросто (см. рис. 7).nn

nnИли установят на них скрытый майнер, функционал которого настолько широк, что обнаружить его присутствие в системе без помощи антивируса будет крайне непросто (см. рис. 7).nn nnЗвучит достаточно безрадостно? А ведь мы рассмотрели только самые распространенные и очевидные угрозы. И вышеперечисленные инциденты вполне можно было бы избежать, используя современное антивирусное решение.nnИсточник: журнал «Системный администратор»n

nnЗвучит достаточно безрадостно? А ведь мы рассмотрели только самые распространенные и очевидные угрозы. И вышеперечисленные инциденты вполне можно было бы избежать, используя современное антивирусное решение.nnИсточник: журнал «Системный администратор»n

Мы поможем обеспечить должный уровень ИТ безопасности сайта и сервера посредством современных решений. Обращайтесь за профессиональной консультацией и помощью.