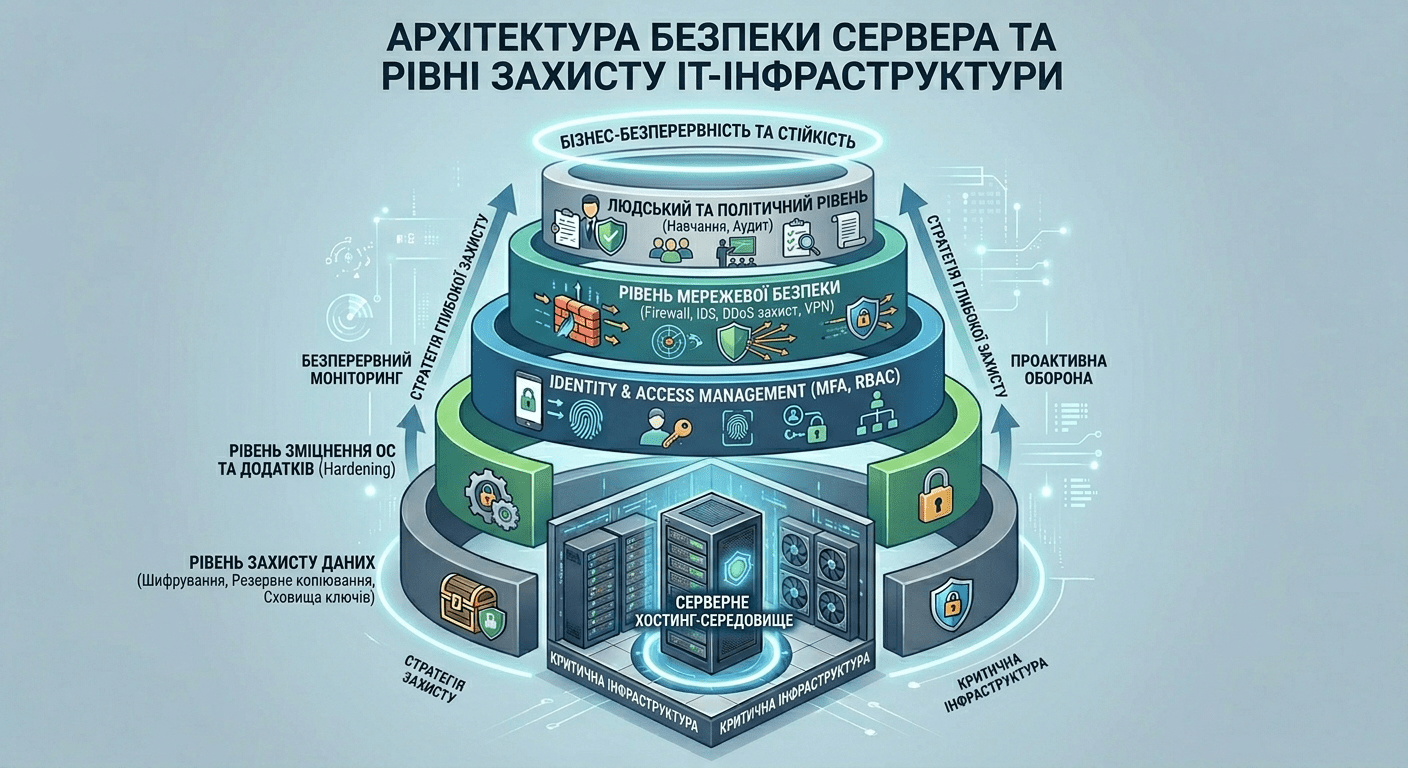

Безпека ІТ-інфраструктури в сучасних реаліях — це не «налаштування один раз», а безперервний процес управління ризиками. Для CTO та технічних лідів компаній, що працюють на ринку України та за кордоном, ціна помилки вимірюється не лише простоєм, а й втратою репутаційного капіталу. Цей чек-ліст безпеки сервера складений на основі практичного досвіду міграцій в Azure/AWS та аудиту високонавантажених систем. Ми розберемо 15 етапів, які дозволять провести комплексний аудит сервера та закрити вразливості до того, як ними скористаються зловмисники.

Чому стандартних налаштувань «із коробки» більше недостатньо?

Більшість інцидентів ІБ у середньому та великому бізнесі стаються не через надскладні атаки, а через банальні помилки конфігурації. Залишений відкритим порт бази даних, використання стандартного порту SSH або відсутність ротації ключів — це запрошення для ботнетів. Згідно зі статистикою за 2025 рік, автоматизовані сканери знаходять незахищений сервер у мережі в середньому за 15–20 хвилин після його появи онлайн.

Чек-ліст безпеки сервера: 15 етапів глибокого аудиту

1. Управління доступом та SSH (Hardening)

Перша лінія оборони — обмеження шляхів входу.

- Відключення Root-логіну: Прямий доступ під суперкористувачем — критична вразливість. Використовуйте

sudoдля виконання адміністративних завдань. - Аутентифікація за ключами (SSH Keys): Паролі вразливі до брутфорс-атак. SSH-ключі з алгоритмом Ed25519 забезпечують значно вищий рівень захисту.

- Зміна стандартного порту: Перенесення SSH з порту 22 на нестандартний (наприклад, у діапазоні 40000–50000) знижує обсяг «шумових» атак від ботів на 90%.

2. Політика мінімальних привілеїв (PoLP)

Кожен сервіс або співробітник повинен мати доступ лише до тих ресурсів, які необхідні для виконання конкретного завдання.

- Ізоляція сервісів: Запуск вебсервера (Nginx/Apache) або бази даних під виділеними системними користувачами з обмеженими правами.

- Контроль sudoers: Регулярний аудит файлу

/etc/sudoersна предмет наявності зайвих акаунтів.

3. Налаштування міжмережевого екрана (Firewall)

Правило «заборонено все, що не дозволено явно» має бути фундаментальним.

- UFW/IPTables/Firewalld: Налаштуйте фільтрацію вхідного трафіку.

- Білі списки (Whitelisting): Для адміністративних панелей та портів управління доступ має бути відкритий лише для конкретних IP-адрес компанії або через VPN.

4. Регулярне оновлення ПЗ та Patch Management

Вразливості нульового дня (0-day) — реальність.

- Автоматичні оновлення безпеки: В Ubuntu/Debian використовуйте

unattended-upgrades. - Аудит залежностей: Перевірка бібліотек (особливо в Docker-контейнерах) на наявність відомих CVE.

5. Безпека на рівні ОС (Hardening ядра)

Для високонавантажених систем важливо обмежити можливості експлуатації ядра.

- SELinux або AppArmor: Використовуйте системи примусового контролю доступу (MAC). Вони запобігають поширенню атаки, навіть якщо сервіс був зламаний.

- Обмеження доступу до

/procта/sys: Запобігання збору інформації про систему непривілейованими користувачами.

6. Захист мережевого рівня та DDoS-захист

Для компаній в Україні актуальний захист від транскордонних атак.

- Fail2Ban: Автоматичне блокування IP-адрес після кількох невдалих спроб авторизації.

- Використання CDN: Cloudflare або AWS Shield для поглинання L7-атак на вебдодатки.

7. Аудит та логування (SIEM/Logging)

Ви не можете захистити те, чого не бачите.

- Централізований збір логів: Налаштуйте передачу системних логів та логів додатків в ELK Stack (Elasticsearch, Logstash, Kibana) або Graylog.

- Auditd: Використовуйте демон аудиту для відстеження змін у критичних файлах конфігурації.

8. Шифрування даних (Data-at-Rest & In-Transit)

- TLS 1.3: Відмова від застарілих протоколів SSL та TLS 1.0/1.1.

- HSTS: Примусове використання HTTPS для всіх з’єднань.

- Шифрування дисків: Використання LUKS або хмарних інструментів шифрування (Azure Disk Encryption) для захисту фізичних даних.

9. Резервне копіювання та Disaster Recovery (DRP)

Бекап — це остання лінія захисту від програм-вимагачів (Ransomware).

| Параметр | Вимога |

| Гео-розподіл | Зберігання копій в іншому регіоні (наприклад, Київ -> Франкфурт) |

| Immutable Backups | Незмінні бекапи, які не можна видалити навіть з правами адміна |

| Тестування | Перевірка відновлення даних не рідше разу на місяць |

10. Безпека контейнеризації (Docker/Kubernetes)

Якщо ви використовуєте мікросервіси, фокус зміщується на runtime-безпеку.

- Запуск без Root: Контейнери ніколи не повинні працювати від імені суперкористувача хоста.

- Read-only File System: Налаштування контейнерів на роботу з файловою системою «тільки для читання» там, де це можливо.

11. Управління секретами

Ніколи не зберігайте паролі, токени API та ключі в коді (Hardcoding) або .env файлах у Git.

- Vault-рішення: Використовуйте HashiCorp Vault, AWS Secrets Manager або Azure Key Vault.

12. Сканування на вразливості (Vulnerability Scanning)

Автоматизований аудит сервера має бути частиною вашого CI/CD процесу.

- Інструменти: OpenVAS, Nessus або хмарні сканери (Azure Defender). Перевіряйте систему на наявність відкритих портів та застарілих пакетів щотижня.

13. Захист баз даних

База даних — головна мета зловмисника.

- Слухайте тільки localhost: За замовчуванням БД не має бути доступна ззовні.

- Розподіл прав: Додаток повинен мати права тільки на DML операції (SELECT, INSERT, UPDATE), але не на DDL (DROP, ALTER).

14. Моніторинг цілісності файлів (FIM)

- AIDE / Tripwire: Ці інструменти створюють базу контрольних сум системних файлів і сповіщають про будь-які несанкціоновані зміни.

15. Людський фактор та 2FA

Навіть найбільш захищена інфраструктура падає через фішинг.

- Двофакторна аутентифікація (MFA): Обов’язкова для всіх панелей управління (Cloud Console, VPN, SSH).

FAQ: Часті запитання щодо безпеки серверів

1. Як часто потрібно проводити повний аудит сервера?

Мінімум раз на квартал. Однак автоматизоване сканування на наявність CVE має відбуватися щодня при збірці образів або оновленні системи.

2. Чи допоможе хмарний провайдер (Azure/AWS) захистити мій сервер повністю?

Ні. Існує модель розділеної відповідальності (Shared Responsibility Model). Провайдер захищає «хмару» (фізичні сервери, мережу), а ви відповідаєте за безпеку «всередині хмари» (ОС, додатки, дані).

3. Чи варто використовувати безкоштовні антивіруси для Linux-серверів?

Для серверів важливіші системи виявлення вторгнень (IDS/IPS) та Hardening, ніж класичний антивірус. Але ClamAV може бути корисним для перевірки користувацького контенту.

4. Чи потрібно закривати ICMP (ping)?

Це не панацея, але приховування сервера від простих сканерів “ping-sweeps” може трохи знизити видимість для примітивних ботів.

Висновок

Безпека — це не статичний стан, а динамічний процес. Впровадження цього чек-ліста дозволить вам значно знизити ймовірність успішної атаки та мінімізувати збитки у разі інциденту.

Якщо ви відчуваєте, що ваша інфраструктура потребує професійного погляду зі сторони, або ви плануєте безпечну міграцію в хмару — наша команда готова провести глибокий аудит та налаштувати захист «під ключ». Не чекайте інциденту, щоб почати діяти.